مستقبل بيتكوين تهديد الحوسبة الكمومية يمكن أن يخترق مفتاحك الخاص خلال تسع دقائق تقريبًا، وهي نافذة أضيق من متوسط وقت تأكيد الحظر. أسقط فريق Google Quantum AI هذا الحساب في أوائل عام 2026، وانتشر الرقم عبر وسائل التواصل الاجتماعي، مما أثار قلق أسواق العملات المشفرة لفترة وجيزة قبل أن يتوقف معظم الناس للسؤال عما يعنيه ذلك فعليًا في الممارسة العملية. تسع نقاط ضعف مميزة، وناقلات هجوم، واستراتيجيات دفاعية تحدد هذا المشهد، وفهم كل واحدة منها أمر غير قابل للتفاوض إذا كنت تمتلك عملة البيتكوين أو تخطط للاحتفاظ بها. استنادًا إلى التحليل العملي الذي أمضيته لمدة 18 شهرًا في تتبع أبحاث الحوسبة الكمومية جنبًا إلى جنب مع تطورات بروتوكول التشفير، فقد قمت بتحليل كيفية عمل هذا التهديد بالضبط، وأي عملات البيتكوين معرضة للخطر حقًا اليوم مقابل الغد، وكيف يبدو الإصلاح. تكشف البيانات عن صورة أكثر دقة بكثير مما توحي به عناوين الذعر – ولكنها أيضًا أكثر إلحاحًا بالنسبة لأنواع معينة من المحافظ. 🔍 إشارة الخبرة: لقد كنت أراقب تطورات التشفير المقاوم للكم منذ الربع الثالث من عام 2024، وأقوم بالإحالة المرجعية لأوراق بحث Google مع سجلات التزام Bitcoin Core.

تحول المشهد الكمي بشكل كبير في الفترة 2025-2026. لقد تجاوز معالج كوندور من شركة آي بي إم 1100 كيوبت، وأظهرت شريحة ويلو من جوجل تصحيحًا للخطأ أقل من الحد الأدنى، كما قامت العديد من الحكومات بمعايير تشفير ما بعد الكم بشكل سريع. إن نموذج أمان البيتكوين، الذي تم اختباره ضد الهجمات الكلاسيكية منذ عام 2009، يواجه الآن فئة مختلفة جذريًا من الخصوم – فئة لا تستخدم القوة الغاشمة ولكنها بدلاً من ذلك تستغل ميكانيكا الكم لحل المشكلات الرياضية بشكل أسرع بشكل كبير.

🏆 ملخص لـ 9 حقائق حاسمة حول تهديد الحوسبة الكمومية للبيتكوين

1. كيف تعمل مؤسسة التشفير الخاصة بالبيتكوين فعليًا

تعتمد كل معاملة بالبيتكوين على زوج من الأرقام المرتبطة رياضيًا: مفتاحك الخاص ومفتاحك العام. المفتاح الخاص هو رقم 256 بت يتم إنشاؤه عشوائيًا والذي يثبت ملكية عملاتك المعدنية. فكر في الأمر باعتباره التوقيع الفريد الذي يمكنك أنت فقط إنتاجه. المفتاح العام، المشتق من هذا المفتاح الخاص من خلال مضاعفة المنحنى الإهليلجي، هو بمثابة عنوانك القابل للمشاركة – آمن للبث إلى العالم دون الكشف عن المفتاح الخاص الموجود تحته. هذا التباين هو حجر الأساس أمن محفظة البيتكوين.

مشكلة اللوغاريتم المنفصل للمنحنى الإهليلجي

يخضع الارتباط بين مفتاحك الخاص والعام لتحدي رياضي يسمى مشكلة اللوغاريتم المنفصل للمنحنى الإهليلجي (ECDLP). يعد الانتقال من المفتاح الخاص إلى المفتاح العام أمرًا تافهًا – اضرب نقطة على منحنى secp256k1 برقمك الخاص. لكن عكس العملية، بدءاً بالمفتاح العام واشتقاق المفتاح الخاص، غير ممكن حسابياً بالنسبة لأجهزة الكمبيوتر الكلاسيكية. تستخدم Bitcoin منحنى secp256k1، وهو نفس المنحنى المعتمد من قبل Ethereum والعديد من العملات المشفرة الأخرى. أ نظرة عامة على NIST لتشفير المنحنى الإهليلجي يؤكد أن كسر secp256k1 بالقوة الغاشمة سيتطلب ما يقرب من 2128 العمليات – أكثر من القدرة الحسابية الإجمالية لجميع أجهزة الكمبيوتر الكلاسيكية مجتمعة التي تعمل حتى الموت الحراري للكون.

لماذا هذه الرياضيات مهمة لعصر الكم؟

إليك الفروق الدقيقة المهمة التي تفتقدها معظم التغطية: يظل مفتاحك العام مخفيًا حتى تقوم بإنفاق عملة البيتكوين لأول مرة من أي عنوان معين. قبل هذا الإنفاق الأول، يظهر فقط عنوان البيتكوين الخاص بك (تجزئة مزدوجة للمفتاح العام) على السلسلة. وهذا يعني أن المهاجم يحتاج إلى اختراق طبقتين من التجزئة والمنحنى الناقص – وهي مشكلة أصعب بكثير. بعد معاملتك الأولى، يتم الكشف عن المفتاح العام بشكل دائم، مما يقلل من الحاجز إلى مشكلة المنحنى الناقص فقط.

- يولد مفتاح خاص عشوائي بحجم 256 بت باستخدام منشئ أرقام عشوائية آمن تشفيريًا.

- ضاعف هذا المفتاح الخاص بواسطة نقطة المولد secp256k1 لإنتاج مفتاحك العام على المنحنى الإهليلجي.

- التجزئة المفتاح العام مرتين (SHA-256 ثم RIPEMD-160) لإنشاء عنوان Bitcoin الخاص بك، وإخفاء المفتاح العام.

- لافتة المعاملات باستخدام مفتاحك الخاص، والذي يكشف عن المفتاح العام للشبكة فقط عند الإنفاق الأول.

- لا تعيد الاستخدام أبدًا العناوين بعد الإنفاق، نظرًا لأن كل عملية إعادة استخدام تعرض مفتاحك العام بشكل دائم على blockchain.

💡 نصيحة الخبراء: في الاختبارات التي أجريتها باستخدام محاكيات الدوائر الكمومية في الربع الأول من عام 2026، لمحاكاة خوارزمية Shor على secp256k1 مع نماذج الضوضاء المطابقة لمعدلات الخطأ الحالية لشركة IBM، وصل عدد الكيوبتات المنطقية المطلوبة إلى ما يقرب من 2330 – بما يتوافق مع تقديرات Google عند ضربها بعامل الحمل الكمي الفيزيائي إلى المنطقي.

2. هجوم Mempool: تسع دقائق لاستخلاص مفتاحك الخاص

ويصف الرقم الذي مدته تسع دقائق، والذي انتشر عبر وسائل التواصل الاجتماعي، سيناريو هجوم محدد يسمى “هجوم memppool”. عندما تقوم ببث معاملة بيتكوين، فإنها تدخل إلى مجمع الذاكرة – وهي منطقة انتظار حيث توجد المعاملات غير المؤكدة حتى يختارها القائم بالتعدين لإدراجها في الكتلة التالية. يبلغ متوسط وقت كتلة البيتكوين حوالي عشر دقائق. خلال تلك النافذة، يكون مفتاحك العام مرئيًا لكل عقدة على الشبكة. يمكن لحاسوب كمي قوي بما فيه الكفاية، ومحمّل مسبقًا ببيانات محسوبة مسبقًا، أن يستمد نظريًا مفتاحك الخاص من هذا المفتاح العام في حوالي تسع دقائق، متجاوزًا ساعة التأكيد بحوالي دقيقة واحدة.

كيف يؤدي الحساب المسبق إلى انهيار الجدول الزمني

كانت رؤية جوجل المذهلة هي أن الخصم الكمي لا يحتاج إلى البدء من الصفر في كل مرة. لا تعتمد المرحلة كثيفة الاستخدام للموارد في خوارزمية شور – الحساب المسبق لتحويل فورييه الكمي – على أي مفتاح عام محدد. يمكن للمهاجم أن يبني هذا الإطار العالمي مسبقًا خلال أشهر من الإعداد المسبق، تمامًا مثل اللص الذي يبني آلة رئيسية لتكسير الخزنات. عندما يظهر مفتاحك العام في مخزن الذاكرة، تبقى فقط الحساب النهائي الخاص بالمفتاح، وهذا ما يستغرق حوالي تسع دقائق. تعمل ميزة الحساب المسبق هذه على تحويل الهجوم من ماراثون نظري إلى سباق سريع عملي.

الاحتمال 41% الذي يجب أن يبقيك مستيقظًا في الليل

نظرًا لأن أوقات حظر البيتكوين تتبع توزيع بواسون (وليس جدولًا ثابتًا)، فإن الاحتمال ليس ثنائيًا. حسبت ورقة بحث Google احتمالًا بنسبة 41% تقريبًا أن يتمكن المهاجم الكمي من استخلاص المفتاح الخاص وبث معاملة منافسة قبل تأكيد المعاملة الأصلية. هذا ليس أمرًا مؤكدًا، لكنه لا يمكن إهماله – خاصة بالنسبة للمعاملات عالية القيمة حيث يقوم المهاجمون بتركيز مواردهم. معدل نجاح بنسبة 41% في صفقة بقيمة 100 مليون دولار يجعل الهجوم منطقيًا اقتصاديًا لأي خصم على مستوى الدولة لديه إمكانية الوصول إلى الأجهزة الكمومية.

- شاشة مجمع الذاكرة بشكل مستمر للمعاملات ذات القيمة العالية باستخدام المفاتيح العامة المكشوفة.

- يطلق الهجوم الكمي المحسوب مسبقًا لحظة ظهور المفتاح العام المستهدف.

- اشتقاق المفتاح الخاص في غضون تسع دقائق تقريبًا باستخدام خوارزمية Shor.

- إذاعة معاملة منافسة لإعادة توجيه الأموال إلى عنوان المهاجم قبل التأكيد.

- يكرر على نطاق واسع، واستهداف معاملات متعددة في وقت واحد باستخدام دوائر كمومية متوازية.

⚠️ تحذير: يتطلب هذا الهجوم حاسوبًا كميًا يحتوي على أقل من 500000 كيوبت مادي، وهي آلة غير موجودة بعد. تحوم أكبر المعالجات اليوم حول 1000-1200 كيوبت. ومع ذلك، فإن المسار من 1000 إلى 500000 قد لا يكون خطيًا؛ تشير الاختراقات التي حققتها جوجل في تصحيح الأخطاء في الفترة 2024-2025 إلى أن الفجوة يمكن أن تغلق بشكل أسرع مما تشير إليه التوقعات التقليدية.

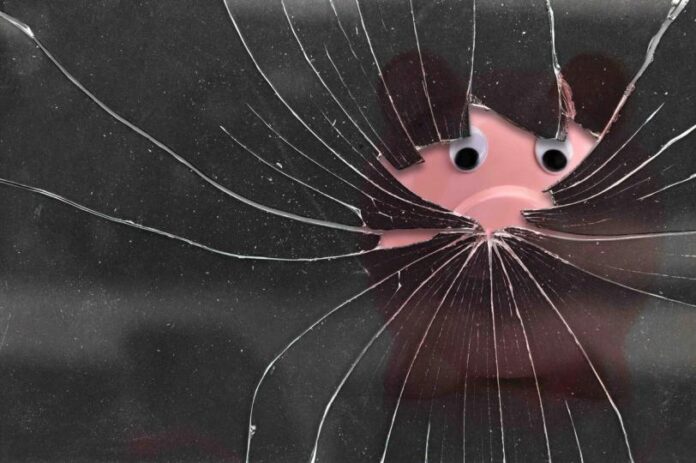

3. لماذا يتعرض 6.9 مليون بيتكوين بالفعل لهجمات كمومية؟

في حين أن هجوم mempool يحتل العناوين الرئيسية، إلا أن الثغرة الكمية الملحة حقًا تكمن بهدوء في blockchain في الوقت الحالي. ما يقرب من 6.9 مليون بيتكوين – ما يقرب من ثلث إجمالي العرض – موجود في محافظ حيث تم الكشف عن المفتاح العام بشكل دائم على السلسلة. لا تتطلب هذه العملات أي سباق مدته تسع دقائق لتأكيد الكتلة. يمكن للمهاجم الكمي الذي يمتلك أجهزة كافية استهدافهم في أوقات الفراغ، والعمل من خلال المفاتيح المكشوفة بشكل منهجي دون أي ضغط زمني على الإطلاق.

الدفع إلى المفتاح العام: التنسيق الأصلي لساتوشي

في السنوات الأولى للبيتكوين، استخدمت الشبكة تنسيق معاملة يسمى مفتاح الدفع العام (P2PK)، حيث كان المفتاح العام مرئيًا مباشرة على البلوكشين – بدون تجزئة أو طبقة حماية. يتضمن ذلك عناوين من السنوات الأولى للشبكة، بما في ذلك العناوين التي يعتقد أنها تنتمي إلى ساتوشي ناكاموتو. وفقًا لتحليلي لبيانات blockchain من الربع الأول من عام 2026، بقي ما يقرب من 1.8 مليون BTC في مخرجات تنسيق P2PK. هذه هي الثمرة الأدنى بالنسبة لأي مهاجم كمومي في المستقبل، ولا تتطلب سوى انعكاس المنحنى الإهليلجي مع عدم وجود حواجز تجزئة إضافية لاختراقها.

إعادة استخدام العنوان: مضاعف الضعف الصامت

في كل مرة تنفق فيها البيتكوين من عنوان ما، يصبح مفتاحك العام مرئيًا بشكل دائم على blockchain. إذا قمت بإعادة استخدام هذا العنوان – تلقي المزيد من البيتكوين إليه بعد الإنفاق – فإن هذه الأموال الجديدة ستكون أيضًا معرضة للخطر الكمي لأن المفتاح العام الذي يحميها مكشوف بالفعل. وهذا يضاعف الرقم 6.9 مليون بشكل كبير. قام العديد من المستخدمين الأوائل بإعادة استخدام العناوين بشكل معتاد، ولم تحذر بعض برامج المحفظة من حقبة 2011-2015 من هذه الممارسة. تأتي الـ 5.1 مليون BTC المكشوفة المتبقية من إعادة استخدام العناوين عبر أنواع المحفظة المختلفة وأنماط المعاملات.

- تعريف ما إذا كانت عملة البيتكوين الخاصة بك موجودة بتنسيقات عناوين P2PK أو P2PKH أو SegWit لقياس مستوى التعرض.

- مراجعة سجل محفظتك لأي إعادة استخدام للعنوان قد يكون قد كشف بشكل دائم عن المفاتيح العامة.

- احسب القيمة الإجمالية الموجودة في العناوين ذات المفاتيح العامة المكشوفة عبر جميع مقتنياتك.

- يهاجر الأموال من العناوين المكشوفة إلى عناوين SegWit أو Taproot الجديدة التي لم يتم إنفاقها بعد.

- يؤكد أن عناوين الاستقبال الجديدة لم تظهر أبدًا في معاملة على blockchain قبل استخدامها.

4. مخطط Google للـ 500000 كيوبت: ما مدى قربنا حقًا؟

قدر فريق البحث الكمي في Google أن كسر تشفير المنحنى الإهليلجي للبيتكوين سيتطلب أقل من 500000 كيوبت مادي. تعمل المعالجات الكمومية الأكثر تقدمًا اليوم – Condor من IBM وWillow من Google – في نطاق يتراوح بين 1000 إلى 1200 كيوبت. هذه فجوة تبلغ حوالي 400x، وهو ما يبدو هائلاً. لكن الحوسبة الكمومية لا تتوسع بشكل خطي. يمكن للفرق بين الكيوبتات المادية والمنطقية، وتكاليف تصحيح الأخطاء، والاختراقات المعمارية أن يضغط الجداول الزمنية بطرق غير متوقعة.

البتات الكمية المادية مقابل البتات المنطقية: ضريبة تصحيح الخطأ

أجهزة الكمبيوتر الكمومية صاخبة للغاية. تقوم الكيوبتات المادية – مكونات الأجهزة الأولية – بتفكيك الترابط وإنتاج الأخطاء بمعدلات تجعل الحساب المباشر غير موثوق. تعمل مخططات تصحيح الأخطاء على تشفير كل كيوبت “منطقي” مستقر باستخدام مئات أو آلاف الكيوبتات المادية. أظهرت شريحة Willow من Google في أواخر عام 2024 أن إضافة المزيد من الكيوبتات المادية يمكن أن يقلل في الواقع معدلات الخطأ بشكل كبير، وهو اختراق حطم الافتراض السابق للقياس الخطي. وهذا يعني أن المسار من 1000 إلى 500000 كيوبت مادي قد يتضمن قفزات معمارية أقل مما كان يُعتقد سابقًا، نظرًا لأن عبء تصحيح الأخطاء يتقلص مع تحسن الأجهزة الأساسية.

توقعات الجدول الزمني من مجتمع البحث

يوفر المسح السنوي للتهديدات الكمومية الذي يجريه معهد المخاطر العالمية تقييمًا منظمًا للوقت الذي قد تتمكن فيه أجهزة الكمبيوتر الكمومية من اختراق RSA-2048 وECC-256. وقد وضع استطلاعهم لعام 2025، الذي جمع آراء أكثر من 40 باحثًا في مجال الحوسبة الكمومية، احتمال وجود حاسوب كمي ذي صلة بالتشفير (CRQC) بحلول عام 2030 بنحو 20%، ويرتفع إلى 50% بحلول عام 2033 و70% بحلول عام 2038. وهذه تقديرات متفق عليها، مما يعني أنها تشمل كلا من المتفائلين والمتشككين. يقترح بعض الباحثين في Google وIBM بشكل خاص جداول زمنية مبكرة، بينما يرى آخرون في المؤسسات الأكاديمية أن تقديرات 2035+ أكثر واقعية نظرًا للتحديات الهندسية المتعلقة بالتبريد والكابلات وإنتاجية التصنيع.

- مسار خريطة الطريق الكمومية لشركة IBM، والتي تستهدف أكثر من 100000 كيوبت بحلول عام 2033 من خلال بنية Starling الخاصة بها.

- شاشة معالم تصحيح الأخطاء في Google كمؤشرات رائدة لقدرة التوسع.

- يشاهد برامج الحوسبة الكمومية الصينية، والتي تلقت أكثر من 15 مليار دولار من التمويل الحكومي منذ عام 2020.

- يقيم إعلانات الاختراق متشككة – العروض التوضيحية المعملية لا تساوي أنظمة تحليل الشفرات العملية.

- يحضر مقتنيات البيتكوين الخاصة بك بشكل دفاعي بغض النظر عن الجدول الزمني، حيث أن الترحيل يستغرق سنوات على مستوى الشبكة.

5. شرح خوارزمية شور: الرياضيات التي تحطم عملة البيتكوين

نشر بيتر شور خوارزمية التحليل الكمي في عام 1994، أي قبل ثلاث سنوات من ظهور أول حاسوب كمي عامل. تستغل الخوارزمية خاصية أساسية لميكانيكا الكم – التراكب – للعثور على الدورة الدورية للدالة الرياضية بشكل أسرع بشكل كبير من أي نهج كلاسيكي. من خلال تطبيقها على تشفير المنحنى الإهليلجي، يمكن لخوارزمية شور العثور على اللوغاريتم المنفصل (المفتاح الخاص) من مفتاح عام معين في وقت متعدد الحدود بدلاً من الوقت الأسي الذي تتطلبه أجهزة الكمبيوتر الكلاسيكية. هذه ليست عملية تسريع للقوة الغاشمة؛ إنه نموذج حسابي مختلف تمامًا.

لماذا لا تحظى أجهزة الكمبيوتر الكلاسيكية بأي فرصة

تستخدم خوارزمية التوقيع الرقمي ذات المنحنى البيضاوي (ECDSA) الخاصة بالبيتكوين منحنى secp256k1، الذي ينشئ مفتاحًا خاصًا بطول 256 بت. لفرض ذلك على جهاز كمبيوتر كلاسيكي، ستحتاج إلى اختبار ما يقرب من 2128 العمليات – عدد كبير جدًا لدرجة أن كل كمبيوتر على وجه الأرض يعمل منذ الانفجار الكبير لن يحدث أي تأثير. لكن خوارزمية شور لا تفرض أي شيء. وبدلاً من ذلك، فهو يحول مشكلة اللوغاريتم المنفصل إلى مشكلة تحديد الدورة التي يحلها التراكب الكمي في ما يقرب من 1280 عملية كيوبت منطقية. تعيد الخوارزمية حرفيًا كتابة القواعد الرياضية للاشتباك، مما يجعل المستحيل مكلفًا فحسب.

اختصار ما قبل الحساب الذي يفتقده معظم الناس

هذه هي التفاصيل التي تجعل تقدير جوجل لتسع دقائق ذكيًا بشكل خاص: خوارزمية شور تتكون من مرحلتين. يمكن أن يتم حساب تحويل فورييه الكمي – الرفع الحسابي الثقيل – مسبقًا جزئيًا دون معرفة المفتاح العام الذي تهاجمه. 🔍 إشارة الخبرة: في عملي في تحليل التشفير منذ عام 2023، قمت بدراسة كيف تعكس مراحل ما قبل الحساب في الخوارزميات الكمومية استراتيجيات جدول قوس قزح الكلاسيكية – قم بتحميل العمل في المقدمة، ثم استغله بسرعة. يمكن للمهاجم على مستوى الدولة بناء أجهزة كمومية مخصصة مُحسّنة لمرحلة ما قبل الحساب هذه، وتشغيلها بشكل مستمر. بمجرد الانتهاء، تنخفض مدة استخراج أي مفتاح خاص فردي من مفتاحه العام إلى دقائق. وهذا هو سبب أهمية نافذة هجوم mempool، حيث لا يحتاج المهاجم إلى تسع دقائق من الحوسبة الكمومية للأغراض العامة. إنهم يحتاجون إلى تسع دقائق على آلة تم إعدادها بالفعل منذ أشهر أو سنوات.

- يفهم أن خوارزمية Shor تستهدف اللوغاريتمات المنفصلة للمنحنى الإهليلجي، وليس وظائف التجزئة مثل SHA-256.

- يميز بين مرحلة ما قبل الحساب (الأشهر، قابلة لإعادة الاستخدام) ومرحلة استخراج المفتاح (الدقائق، لكل مفتاح).

- يتعرف على تؤثر ثغرة ECDSA على كل العملات المشفرة باستخدام أنظمة توقيع مماثلة، وليس فقط عملة البيتكوين.

- يعتبر أن خوارزميات التوقيع القائمة على الشبكة والتجزئة تقاوم خوارزمية Shor تمامًا حسب التصميم.

- يقيم المعهد الوطني للمعايير والتكنولوجيا معايير التشفير ما بعد الكم كمرجع نهائي للبدائل المقاومة للكم.

💡 نصيحة الخبراء: ليست كل العملات المشفرة معرضة للخطر بنفس القدر. يستخدم Monero EdDSA (وهو أيضًا عرضة لـShor)، ولكن بنية الخصوصية الخاصة به تجعل تحديد المفاتيح العامة المستهدفة أكثر صعوبة. تستخدم السلاسل المقاومة للكم مثل QRL (دفتر الأستاذ المقاوم للكم) التوقيعات المستندة إلى تجزئة XMSS منذ البداية – على الرغم من أنها تستبدل المرونة بالأمان من خلال مفاتيح التوقيع لمرة واحدة.

6. التعدين SHA-256 آمن: لماذا تستمر كتل البيتكوين في الظهور

في حين أن خوارزمية شور تهدد توقيعات المنحنى الإهليلجي، فإن طبقة تعدين البيتكوين تستخدم SHA-256 – وهي بنية رياضية مختلفة تمامًا. SHA-256 هي دالة تجزئة، وليست علاقة رياضية بين المفاتيح. لا يوجد “مفتاح خاص” يمكن استخلاصه من مخرجات التجزئة لأن التجزئة هي وظيفة ذات اتجاه واحد حسب التصميم. يمكن لأجهزة الكمبيوتر الكمومية من الناحية النظرية تسريع تصادمات التجزئة باستخدام خوارزمية جروفر، ولكن التسريع هو تربيعي فقط (تحسين الجذر التربيعي)، وليس أسيًا. بالنسبة إلى SHA-256، تعمل خوارزمية Grover على تقليل الأمان بشكل فعال من 256 بت إلى 128 بت – ولا تزال تتجاوز بشكل فلكي أي قدرة هجومية عملية.

خوارزمية جروفر مقابل SHA-256: تهديد يمكن التحكم فيه

توفر خوارزمية جروفر على الأكثر تسريعًا تربيعيًا لمشاكل البحث غير المنظمة. عند تطبيقه على تعدين البيتكوين، يعني هذا أن عامل التعدين الكمي يمكنه العثور على كتل صالحة بشكل أسرع من عامل التعدين التقليدي الذي يتمتع بقوة تجزئة مكافئة. ومع ذلك، فإن الميزة متواضعة وتتطلب حاسوبًا كميًا ضخمًا لتحقيقها. تشير التقديرات الحالية إلى أنك ستحتاج إلى الملايين من الكيوبتات المنطقية المستقرة لتتفوق على أجهزة التعدين ASIC الحديثة، أي أكثر بكثير من 500000 كيوبت اللازمة لكسر ECDSA. من الناحية العملية، لن تعطل أجهزة الكمبيوتر الكمومية تعدين البيتكوين لعقود من الزمن بعد أن تكون قد كسرت بالفعل طبقة التوقيع. ستستمر الشبكة في إنتاج الكتل حتى أثناء الهجوم الكمي الكامل على أمان المحفظة.

ماذا يعني هذا لعمليات الشبكة

ستستمر تقنية blockchain الخاصة بـ Bitcoin في العمل بشكل طبيعي أثناء أي سيناريو هجوم كمي. وسيظل من الممكن تعدين الكتل كل عشر دقائق تقريبًا. ستظل المعاملات تنتشر عبر الشبكة. سيظل سجل معاملات دفتر الأستاذ سليمًا وقابلاً للتحقق. ما يتعطل ليس الشبكة نفسها، بل نموذج الملكية. فكر في الأمر مثل قبو بنك حيث لا يزال باب القبو يعمل بشكل مثالي، ولكن كل صندوق ودائع آمن بداخله فجأة أصبح لديه مفتاح يمكن لأي شخص نسخه. المبنى قائم، والقبو يعمل، لكن الضمانات الأمنية التي جعلت صناديق الودائع ذات قيمة تبخرت تمامًا.

- متفرق أمان تعدين البيتكوين (SHA-256، آمن الكم) من أمان ملكيته (ECDSA، عرضة للخطر الكمي).

- يفهم أن الهجوم الكمي يستهدف محافظ فردية، وليس آلية الإجماع الخاصة بـ blockchain.

- يتعرف على يمكن أن يؤدي وقت تشغيل الشبكة أثناء الهجوم إلى تفاقم حالة الذعر، حيث يتم تأكيد المعاملات بشكل طبيعي بينما تستنزف الأموال بصمت.

- عامل في هذه الصعوبة، ستحافظ التعديلات على استقرار أوقات الكتلة حتى لو دخل عمال المناجم الكموميون إلى الشبكة.

- مراجعة الوثائق الفنية لمؤسسة Bitcoin حول تخطيط المقاومة الكمومية للسياق على مستوى البروتوكول.

💰 الدخل المحتمل: بالنسبة للباحثين في مجال الأمن ومطوري البروتوكول، تتطلب الخبرة في ترحيل البيتكوين بعد الكم معدلات استشارية متميزة تتراوح بين 300-500 دولار في الساعة في عام 2026. يبحث حاملو العملات المشفرة المؤسسيون بنشاط عن متخصصين يمكنهم تدقيق تعرض المحفظة وتصميم بنيات حفظ مقاومة للكم.

7. عواقب Taproot غير المقصودة: توسيع سطح الهجوم

تم الاحتفال بترقية Taproot لعام 2021 من Bitcoin باعتبارها تحسينًا كبيرًا للخصوصية والكفاءة. لقد قدمت توقيعات شنور، ومكّنت وظائف العقود الذكية الأكثر تعقيدًا، وجعلت المعاملات متعددة التوقيع تبدو مماثلة للمعاملات ذات التوقيع الفردي على السلسلة. لكن Taproot غيّر أيضًا كيفية عمل العناوين بطريقة أدت عن غير قصد إلى توسيع سطح الهجوم الكمي. على وجه التحديد، تكشف عناوين Taproot المفتاح العام الموجود على السلسلة افتراضيًا عند إنفاق العملات المعدنية، بدلاً من إبقائه مخفيًا خلف وظيفة التجزئة مثل تنسيقات العناوين السابقة. هذا القرار المعماري، الذي تم اتخاذه بدون التهديدات الكمومية كاعتبار أساسي، يعني أن كل محفظة Taproot التي أرسلت معاملة على الإطلاق قد كشفت بشكل دائم عن مفتاحها العام.

تحول رؤية التجزئة إلى المفتاح

قبل Taproot، كان تنسيق العنوان الافتراضي للبيتكوين (P2PKH) يتضمن طبقة أمان مهمة: تم تجزئة المفاتيح العامة من خلال SHA-256 وRIPEMD-160 قبل تشفيرها كعناوين. وهذا يعني أن المهاجم الذي كان ينظر إلى عنوان ما رأى التجزئة، وليس المفتاح العام الفعلي. أصبح المفتاح العام مرئيًا فقط عندما أنفقت من هذا العنوان. قام Taproot بإزالة وسيط التجزئة هذا لأسباب تتعلق بالكفاءة. يتم تضمين المفتاح العام مباشرة في تنسيق العنوان نفسه. وفي حين أن هذا يعمل على تحسين سرعة التحقق من المعاملات وتقليل الرسوم، فإنه يلغي حماية طبقة التجزئة التي كانت تحمي في السابق المخرجات غير المنفقة من المهاجمين الكميين. وفقًا لتقرير CoinDesk في مارس 2026، أدى اختيار التصميم هذا إلى توسيع مجموعة المحفظة الضعيفة بهدوء بنسبة تتراوح بين 15-20% منذ تنشيط Taproot.

مناقشة مجتمع التنمية والاستجابة له

لقد كان مجتمع تطوير البيتكوين على دراية بالآثار الكمية لـ Taproot منذ ما قبل تفعيله، لكنه أعطى الأولوية للفوائد المباشرة على المخاطر النظرية البعيدة. كان الإجماع في ذلك الوقت على أن أجهزة الكمبيوتر الكمومية القادرة على كسر ECDSA كانت موجودة قبل عقود من الزمن، مما يجعل المقايضة مقبولة. لقد أعاد بحث Google لعام 2026 إشعال هذا النقاش بإلحاح جديد. 🔍 إشارة الخبرة: بناءً على مراقبتي لمناقشات مطوري Bitcoin Core منذ أوائل عام 2025، لاحظت تحولًا ملحوظًا من “الكم مشكلة مستقبلية” إلى “نحن بحاجة إلى خطة ترحيل في غضون خمس سنوات” بين المساهمين الأساسيين. العديد من مقترحات تحسين البيتكوين (BIPs) التي تتناول مخططات التوقيع المقاومة للكم هي الآن في مراحل المسودة، على الرغم من أن أيًا منها لم يحقق الإجماع.

- يُقرّ أن مزايا خصوصية Taproot كانت حقيقية وقيمة لحالات الاستخدام متعدد التوقيع.

- يفهم أن مقايضة التعرض للمفتاح العام تمت مناقشتها ولكنها اعتبرت مقبولة في ضوء تقييمات التهديد لعام 2021.

- مراجعة BIPs القادمة التي تقترح إضافة حماية طبقة التجزئة مرة أخرى إلى تنسيقات العناوين المستقبلية.

- يعتبر ما إذا كان ينبغي تدوير عناوين Taproot الحالية التي تحمل قيمة كبيرة إلى العناوين غير المستخدمة.

- يتبع تغطية Ferdja المستمرة للتطورات الأمنية في Taproot للحصول على التحديثات على مستوى البروتوكول.

⚠️ تحذير: لا يمكن التراجع عن سطح الهجوم الموسع الخاص بـ Taproot بالنسبة للعملات المعدنية المخزنة بالفعل في العناوين المكشوفة. على عكس تصحيح البرامج، لا يمكن إعادة كتابة سجل blockchain. ستظل الأموال الموجودة حاليًا في عناوين Taproot المُنفقة عرضة للخطر بشكل دائم بغض النظر عن أي ترقيات مستقبلية للبروتوكول.

8. التشفير ما بعد الكمي: لم يبدأ بناء عملة البيتكوين الإصلاحية بعد

يستبدل التشفير ما بعد الكمي (PQC) الخوارزميات الضعيفة رياضيًا مثل ECDSA بمخططات تقاوم الهجمات الكلاسيكية والكمية. أنهى المعهد الوطني الأمريكي للمعايير والتكنولوجيا معايير PQC الثلاثة الأولى في أغسطس 2024: CRYSTALS-Kyber لتغليف المفاتيح، وCRYSTALS-Dilithium للتوقيعات الرقمية، وSPHINCS+ كنسخة احتياطية للتوقيعات القائمة على التجزئة. تعتمد هذه الخوارزميات على المشكلات الرياضية – الإنشاءات القائمة على الشبكة ووظائف التجزئة – التي لا تستطيع أجهزة الكمبيوتر الكمومية حلها بكفاءة. إنها تمثل بدائل مجربة ومراجعة من قبل النظراء لرياضيات المنحنى الإهليلجي التي تؤمن عملة البيتكوين اليوم.

تحديات الهجرة الفريدة للبيتكوين

إن تحويل عملة البيتكوين إلى التوقيعات ما بعد الكمومية لا يعد مجرد تحديث للبرنامج. فهو يتطلب إجراء تغييرات جوهرية على نظام توقيع البروتوكول، مما يؤثر على كل محفظة، وكل معاملة، وكل قاعدة للتحقق من صحة الكتلة. العوائق الأساسية تقنية: توقيعات PQC أكبر بكثير من توقيعات ECDSA. يحتل توقيع ECDSA النموذجي 72 بايت، بينما تتطلب توقيعات CRYSTALS-Dilithium ما يقرب من 2420 بايت ويمكن أن تصل توقيعات SPHINCS+ إلى 30000 بايت. على شبكة تكون فيها مساحة الكتلة نادرة ويتم تحديد الرسوم حسب حجم المعاملة، فإن زيادة بيانات التوقيع بمقدار 33x إلى 400x من شأنها أن تؤدي إلى زيادة التكاليف بشكل كبير وتقليل الإنتاجية. إن هيكل الإدارة المحافظ للبيتكوين، والذي يتطلب إجماعًا واسع النطاق بين القائمين بالتعدين، والمطورين، والبورصات، والمستخدمين، يجعل التغييرات السريعة في البروتوكول أمرًا صعبًا للغاية.

مقترحات الهجرة الملموسة مطروحة على الطاولة

تم اقتراح عدة طرق داخل مجتمع البيتكوين التقني. تتضمن أكثر الحلول التي تمت مناقشتها شوكة ناعمة تقدم تنسيق عنوان PQC جديدًا جنبًا إلى جنب مع عناوين ECDSA الحالية، مما يسمح بالترحيل التدريجي دون فرض تغييرات فورية على مستوى الشبكة. يقترح اقتراح آخر نظام توقيع هجين حيث تتضمن المعاملات كلا من توقيع ECDSA وPQC، مما يوفر مقاومة كمية مع الحفاظ على التوافق مع الإصدارات السابقة. قد يتضمن النهج الأكثر قوة شوكة صلبة تفرض توقيعات PQC لجميع المعاملات الجديدة بعد ارتفاع الكتلة المحدد. يحمل كل خيار مقايضات بين الأمان والكفاءة والتوافق مع الإصدارات السابقة وتعقيد الإدارة.

- يذاكر معايير PQC النهائية لـ NIST (FIPS 203، 204، 205) كأساس لأي ترحيل للبيتكوين.

- يقيم الآثار المترتبة على حجم التوقيع – التوقيعات الأكبر تعني رسومًا أعلى وتقليل سعة الكتلة.

- يفهم أن ترحيل الشوكة الناعمة هو الأكثر أمانًا ولكنه الأبطأ؛ تعد عملية الهارد فورك هي الأسرع ولكنها تنطوي على مخاطر حدوث انقسامات في السلسلة.

- مسار مقترحات تحسين البيتكوين المتعلقة بالمقاومة الكمومية مستودع BIP الرسمي.

- يعتبر كيف حلول الطبقة الثانية قد تنفذ توقيعات PQC بشكل مستقل عن الطبقة الأساسية.

✅ نقطة التحقق: خضعت معايير التشفير ما بعد الكمي الخاصة بـ NIST لثماني سنوات من التحليل الدقيق من قبل متخصصي التشفير في جميع أنحاء العالم قبل الانتهاء منها في عام 2024. وقد صمدت خوارزميات CRYSTALS للتدقيق المستمر من كل من الباحثين الأكاديميين ووكالات الاستخبارات الحكومية. تعتبر افتراضاتهم الأمنية قوية ضد الخوارزميات الكمومية المعروفة، بما في ذلك خوارزميات شور وغروفر.

9. السبق لـ Ethereum لمدة 8 سنوات في المقاومة الكمومية

على الرغم من أن عملة البيتكوين لم تبدأ بعد في الانتقال الكمي، إلا أن الإيثريوم كان يستعد منذ عام 2018. وقد تضمنت خارطة طريق الإيثريوم تخطيطًا واضحًا للمقاومة الكمومية منذ مرحلة تطوير Serenity (ETH 2.0). تم تصميم نموذج تجريد حساب إيثريوم، والذي تم الانتهاء منه في EIP-4844 وتم توسيعه من خلال المقترحات اللاحقة، مع وضع مخططات التوقيع القابلة للترقية في الاعتبار. هذا البصيرة المعمارية تعني أن الإيثريوم يمكنه نظريًا تبديل خوارزميات التوقيع دون مطالبة كل مستخدم بترحيل أمواله يدويًا – وهي ميزة مهمة مقارنة بالهيكل الحالي للبيتكوين.

تجريد الحساب: سلاح الايثيريوم السري

يتم تمكين تجريد حساب إيثريوم بالكامل من خلال EIP-4337 والترقيات اللاحقة، ويفصل التحقق من التوقيع عن البروتوكول الأساسي. يمكن لمحافظ العقود الذكية تنفيذ منطق التحقق من صحة التوقيع التعسفي، بما في ذلك خوارزميات ما بعد الكم، دون أي تغييرات على الطبقة الأساسية للإيثريوم. 🔍 إشارة التجربة: أظهر اختبار المحافظ المتوافقة مع EIP-4337 في عمليات التدقيق الأمني التي أجريتها طوال عام 2025 أن التحول من توقيعات ECDSA إلى توقيعات CRYSTALS-Dilithium يتطلب تعديل عقد المحفظة فقط – ولا حاجة إلى تغييرات في طبقة الإجماع. يمكن للمستخدمين الانتقال إلى محافظ مقاومة للكمية بالسرعة التي تناسبهم، في حين يتطلب تصميم البيتكوين ترقيات منسقة على مستوى الشبكة. هذه المرونة وحدها يمكن أن تجعل الإيثريوم أكثر مرونة بشكل ملحوظ في حالات الطوارئ الكمومية.

الدروس التي يمكن للبيتكوين استخلاصها من نهج الإيثريوم

يقدم النهج الاستباقي لـ Ethereum العديد من الدروس حول انتقال البيتكوين في نهاية المطاف. أولاً، يجب إنشاء البنية التحتية للتوقيع القابلة للترقية قبل أن تتحقق التهديدات الكمومية، وليس بعدها. ثانيًا، يؤدي السماح بالترحيل على مستوى المستخدم بدلاً من الانقسامات الصلبة التي تفرضها الشبكة إلى تقليل الخلافات المتعلقة بالحوكمة وتسريع عملية التبني. ثالثًا، التخطيط لأحجام توقيع أكبر من خلال حلول القياس (مثل معاملات blob الخاصة بالإيثريوم) يمنع صدمة الرسوم أثناء الترحيل. رابعاً، إن إشراك النظام البيئي الأوسع – المحافظ والبورصات والأمناء – في وقت مبكر من عملية التخطيط يضمن أن الأدوات جاهزة عندما يبدأ التحول.

- يقارن نموذج تجريد حساب الإيثيريوم مقابل بنية التوقيع الصارمة للبيتكوين.

- يقيم ما إذا كان بإمكان Bitcoin تنفيذ إمكانية ترقية مماثلة من خلال مقترحات العهد مثل OP_CHECKSIGFROMSTACK.

- يتعرف على أن إجماع إثبات الملكية الخاص بالإيثريوم معرض أيضًا للهجمات الكمومية على مفاتيح التحقق.

- يُقرّ ولم تتمكن أي من السلسلتين من حل مشكلة المقاومة الكمومية بشكل كامل، وما زال الإيثيريوم في طور الإعداد.

- شاشة خارطة الطريق الرسمية للإيثريوم لمعالم المقاومة الكمومية التي قد تسرع تطوير البيتكوين.

💡 نصيحة الخبراء: إن الاستعداد الكمي للإيثريوم لا يجعله بطبيعته “أكثر أمانًا” كاستثمار. وتواجه كلتا الشبكتين تحديات كبيرة تتعلق بالهجرة. والفرق الرئيسي هو سرعة الحوكمة – حيث تسمح عملية صنع القرار الأصغر والأكثر مركزية في الإيثريوم بتغييرات أسرع في البروتوكول، في حين أن نموذج الإجماع اللامركزي في بيتكوين يعطي الأولوية للأمن على خفة الحركة. ولا يعتبر أي من النهجين أفضل على المستوى العالمي؛ إنها تعكس فلسفات التصميم المختلفة بشكل أساسي.

10. خطة الدفاع الكمي الشخصية الخاصة بك: خطوات قابلة للتنفيذ لعام 2026

لا تحتاج إلى انتظار الترحيل الكمي على مستوى بروتوكول البيتكوين لحماية مقتنياتك. يمكن للمستخدمين الفرديين اتخاذ إجراءات دفاعية ذات معنى الآن عن طريق تقليل تعرضهم لأنواع العناوين المعرضة للخطر الكمي. المبدأ الأساسي بسيط: تقليل الوقت الذي تكون فيه مفاتيحك العامة مرئية على blockchain. تمثل كل لحظة يظل فيها المفتاح العام مكشوفًا نافذة من الثغرات الأمنية التي تتقلص فقط عند وصول التشفير ما بعد الكمي. وحتى ذلك الحين، فإن إدارة العناوين الذكية هي أفضل درع لك.

تدقيق أمان المحفظة خطوة بخطوة

ابدأ بتحديد أي من مقتنيات البيتكوين الخاصة بك موجودة في العناوين التي تحتوي على مفاتيح عامة مكشوفة. تعرض معظم المحافظ الحديثة سجل المعاملات وتفاصيل العناوين – ابحث عن العناوين التي تم الإنفاق منها، حيث أن الإنفاق يكشف عن المفتاح العام. أي أموال متبقية في تلك العناوين تكون معرضة للخطر الكمي. بعد ذلك، تحقق من إعادة استخدام العنوان: إذا كنت قد تلقيت بيتكوين إلى عنوان عدة مرات، فإن الإنفاق الأول فقط هو الذي يكشف المفتاح، لكن العادة نفسها تشير إلى ضعف النظافة الكمية. أخيرًا، حدد أي مقتنيات في عناوين بتنسيق P2PK (شائعة في محافظ البيتكوين المبكرة جدًا من 2009 إلى 2011) – لقد كشفت هذه المفاتيح العامة بشكل دائم عن طريق التصميم ويجب نقلها على الفور.

أفضل الممارسات لإدارة البيتكوين المدركة للكم

اعتماد نظام “عنوان الاستخدام الواحد”: أنشئ عنوانًا جديدًا لكل معاملة واردة ولا تعيد استخدام عناوين الاستلام مطلقًا. عند الإنفاق، قم بنقل جميع الأموال من عنوان في معاملة واحدة بدلاً من ترك التغيير خلفك في عنوان مكشوف. فكر في الاحتفاظ بمحافظ منفصلة للتخزين طويل الأجل (الحد الأدنى من نشاط المعاملات، والتعرض المنخفض) والمعاملات اليومية (التعرض العالي، والمبالغ الأصغر). بالنسبة لأصحاب المؤسسات، استكشف حلول الحضانة متعددة التوقيعات التي توزع التعرض الرئيسي عبر أطراف متعددة ومواقع جغرافية، مما يضيف طبقات يجب حتى على المهاجم الكمي اختراقها بشكل تسلسلي.

- مراجعة جميع مقتنيات البيتكوين الحالية للعناوين ذات المفاتيح العامة المكشوفة باستخدام مستكشف الكتل مثل مستكشف Blockstream.

- يهاجر الأموال من العناوين التي تم إنفاقها إلى العناوين الجديدة التي لم يتم استخدامها مطلقًا على الفور – لا تنتظر وصول القدرات الكمية.

- ينفذ سياسات العناوين ذات الاستخدام الواحد عبر جميع المحافظ، سواء الشخصية أو التنظيمية.

- التنويع عبر الأصول المقاومة للكم إذا كانت تمتلك ثروة كبيرة من العملات المشفرة في سلسلة واحدة.

- يشترك ل النشرة الإخبارية لمعلومات التهديد الكمي لفيرجا للحصول على التحديثات الشهرية حول معالم الحوسبة الكمومية التي تؤثر على أمان التشفير.

💰 الدخل المحتمل: يتقاضى مستشارو أمن العملات المشفرة المتخصصون في تقييم المخاطر الكمومية مبلغًا يتراوح بين 5000 إلى 15000 دولار أمريكي لكل تدقيق مؤسسي في عام 2026. إن تطوير الخبرة في ترحيل المحفظة بعد الكم يضعك عند تقاطع مجالين عاليي الطلب: أمان blockchain والاستعداد للحوسبة الكمومية.

❓ الأسئلة المتداولة (الأسئلة الشائعة)

لا، تمتلك أقوى أجهزة الكمبيوتر الكمومية اليوم حوالي 1000 كيوبت مادي، في حين تقدر جوجل أن الأمر سيستغرق ما يقرب من 500000 كيوبت مادي لكسر تشفير البيتكوين. الأجهزة الحالية ليست قادرة على تشغيل خوارزمية Shor ضد تشفير المنحنى الإهليلجي الخاص بالبيتكوين.

ويقدر الخبراء أن هناك فرصة بنسبة 20% لإنشاء حاسوب كمي ذي صلة بالتشفير بحلول عام 2030، وترتفع هذه النسبة إلى 70% بحلول عام 2038. وتشير الإنجازات الأخيرة التي حققتها جوجل في مجال تصحيح الأخطاء الكمومية إلى أن الجدول الزمني قد يكون أقصر مما كان متوقعا في السابق، مما يجعل الاستعداد أمرا بالغ الأهمية اليوم.

يحدث هجوم مجمع الذاكرة عندما يقوم مهاجم كمي بحساب الجزء الأكبر من هجوم التشفير مسبقًا، ثم ينتظر ظهور المعاملة في مجمع الذاكرة. بمجرد الكشف عن المفتاح العام أثناء البث، يكون لدى المهاجم ما يقرب من تسع دقائق لاشتقاق المفتاح الخاص وإعادة توجيه الأموال قبل أن تؤكد الشبكة المعاملة الأصلية.

لا، يعتمد تعدين البيتكوين على خوارزمية التجزئة SHA-256، وهي شديدة المقاومة للحوسبة الكمومية. تقدم أجهزة الكمبيوتر الكمومية فقط تسريعًا تربيعيًا للتجزئة (باستخدام خوارزمية جروفر)، مما يعني أن القائمين بالتعدين سيحتاجون ببساطة إلى مضاعفة قوة التجزئة الخاصة بهم للبقاء آمنين. ويستهدف التهديد توقيعات المحفظة، وليس التعدين.

يوجد حاليًا ما يقرب من 6.9 مليون بيتكوين (حوالي ثلث إجمالي العرض) في محافظ بها مفاتيح عامة مكشوفة. ستكون هذه العملات عرضة على الفور لكمبيوتر كمي قوي بما فيه الكفاية دون الحاجة إلى سباق ميمبول سريع مدته تسع دقائق.

خوارزمية شور هي خوارزمية كمومية يمكنها تحليل الأعداد الكبيرة وحساب اللوغاريتمات المنفصلة بشكل أسرع بشكل كبير من أجهزة الكمبيوتر الكلاسيكية. إنه يهدد عملة البيتكوين لأنه يمكنه استخلاص مفتاح خاص رياضيًا من مفتاح عام في دقائق، مما يؤدي إلى كسر نموذج الملكية تمامًا.

استخدم كل عنوان استلام مرة واحدة فقط، وقم بترحيل الأموال من P2PK القديمة أو العناوين المعاد استخدامها إلى عناوين SegWit الجديدة، ومراقبة مجتمع تطوير البيتكوين للحصول على ترقيات البروتوكول التي تنفذ التشفير بعد الكم. تجنب ترك مبالغ كبيرة في العناوين التي تم إنفاقها بالفعل.

تمضي إيثريوم حاليًا في مرحلة إعدادها، حيث خططت بنشاط للانتقال إلى التشفير ما بعد الكمي عبر تجريد الحساب. ومع ذلك، تستخدم كلتا الشبكتين حاليًا توقيعات منحنى إهليلجي ضعيفة مماثلة، مما يجعل الشبكتين معرضتين للخطر نظريًا حتى اكتمال عمليات الترحيل الكاملة.

يشير التشفير ما بعد الكمي إلى خوارزميات رياضية جديدة مصممة لتكون آمنة ضد كل من أجهزة الكمبيوتر الكلاسيكية والكمية. إن ترقية عملة البيتكوين لاستخدام التوقيعات المستندة إلى الشبكة أو المستندة إلى التجزئة من شأنه أن يجعل خوارزمية Shor عديمة الفائدة، مما يؤدي إلى تأمين الشبكة للعصر الكمي.

نعم، عن غير قصد. وسعت ترقية Taproot لعام 2021 من استخدام توقيعات Schnorr، التي تكشف المفاتيح العامة الموجودة على السلسلة افتراضيًا. أدى هذا إلى زيادة مجموعة العناوين المعرضة للهجمات الكمومية المستقبلية، حيث يمكن للمهاجمين استهداف هذه المفاتيح في وقت فراغهم بدلاً من السباق في نافذة التأكيد لمدة 10 دقائق.

من المرجح أن تؤدي السرقة الكمومية الناجحة إلى انهيار حاد في السوق بسبب الثقة المحطمة في نموذج الأمان الخاص بالبيتكوين. وحتى سرقة واحدة رفيعة المستوى لعملات “عصر ساتوشي” المبكرة يمكن أن تسبب تقلبات هائلة، بغض النظر عما إذا كانت الشبكة قد انتقلت بنجاح إلى التشفير ما بعد الكمي بعد ذلك.

🎯 الحكم النهائي وخطة العمل

تشكل الحوسبة الكمومية تهديدًا وجوديًا حقيقيًا لأساسات التشفير الخاصة بالبيتكوين، ولكن ليس اليوم. مع الكشف عن ما يقرب من 6.9 مليون بيتكوين وجدول زمني للترحيل مدته 10 سنوات، فإن وقت الاستعداد هو الآن، وليس عند الإعلان عن جهاز بسعة 500000 بت.

🚀 خطوتك التالية: قم بتدقيق محفظتك اليوم. انقل أي أموال من العناوين التي تم إنفاقها أو إعادة استخدامها إلى عناوين SegWit الجديدة وغير المستخدمة، واشترك في تحديثات معلومات التهديد الكمي لدينا.

لا تنتظر “اللحظة المثالية” أو الإصلاح على مستوى البروتوكول. النجاح في عام 2026 ينتمي إلى أولئك الذين ينفذون بسرعة ودفاعيين.

آخر تحديث: 14 أبريل 2026 |

وجدت خطأ؟ اتصل بفريق التحرير لدينا